EUサイバーレジリエンス法(CRA)対応 “ものづくり現場”に求められる12のステップ【実践編】〜設計・製造・品質保証の全工程で求められる12ステップを詳しく解説〜

CRA対応がものづくり現場にもたらす変化と12ステップを詳しく解説します。

CRA対応がものづくり現場にもたらす変化と12ステップを詳しく解説します。

2024年12月に施行され、2027年12月には完全適用となる EUサイバーレジリエンス法(Cyber Resilience Act:CRA) は、企業のものづくりの在り方を根本から変える法律です。対象製品は「デジタル要素を含む製品」であり、これは IoT製品、家電、医療機器、車載機器、ロボティクス、通信機器、クラウド、モバイルアプリ、PCソフトウェア、SaaS… などほぼすべての製品です。そのうえ、CRAが特徴的なのは単なる「脆弱性対応の義務化」ではなく、“Security by Design”を製品ライフサイクル全体に埋め込むことを法律レベルで要求している点です。

さらに、サプライチェーン全体の管理や、使用するOSS(オープンソースソフトウェア)の脆弱性追跡、継続的アップデートの提供義務など、従来の品質保証の枠組みを大きく超える要求が課されています。 多くの製造業にとって、これは 「品質保証(QA)× サイバーセキュリティ × 開発プロセス改善」 を同時並行で進める巨大な変革プロジェクトになります。

本記事では、「CRA対応がなぜ“ものづくり現場”を大きく変えるのか」「製造・設計部門が実際に取り組むべき12ステップ」「CRA準拠によるメリット・デメリット」について解説します。

なぜCRA対応は“設計・開発の初期工程”から始まるのか?

CRAがここまで上流工程を重視する背景には、最新のサプライチェーン攻撃やOSS依存の拡大があります。

・SolarWindsのビルドサーバ侵害

・Log4jに見られたOSSの脆弱性混入

・CI/CD設定の欠陥による攻撃連鎖

・サードパーティ製ソフトウェア経由の侵害

これらはいずれも「開発プロセスそのものが攻撃対象」になっていることを示しています。 そのため、CRAは次の3つの領域すべてを保護対象にしています。

1.製品そのもの(エンドポイント)

2.製品を構成する部品(OSS/外部コンポーネント)

3.製品を作り出す開発プロセス

つまり、セキュリティは製品に“あとから”付け足すものではなく、開発プロセス全体に統合するべきものへと変わったのです。

セキュリティはソフトウェア開発ライフサイクル(Software Development Life Cycle:SDLC )の要件定義から運用まで全工程に浸透します。CRAはこのSDLC全体のセキュリティ管理を義務化していると言えます。

CRA対応で製造・設計現場が行うべき12のステップ

STEP1:製品に影響するCRAの分類(カテゴリー)を特定する

CRAにはリスクに基づく複数の製品カテゴリーがあり、高リスク製品では第三者審査が義務化されます。最初に行うべきは自社製品がどのレベルに該当するかを正確に把握することです。

STEP2:要件定義を全面的に見直す(Security Requirements Engineering)

CRA対応でまず発生するのが、要件定義の抜本的な書き換えです。従来の製品仕様書に加えて、セキュリティ関連の要件を“機能として”明確に組み込む必要があります。

具体的には、次のような項目です。

・デフォルトセキュア

・認証・認可・暗号化

・ログ管理とインシデント対応

・OSS利用ポリシー

・SBOM管理

・セキュアアップデートの提供方法

・不正アクセス防止

・DoS耐性

・ユーザーデータの安全な削除方法

STEP3:脅威分析(Threat Analysis)を実施

CRAは、製品の脅威分析を文書として残し、第三者が見ても理解できるように整理することを要求します。

具体的には、次のような項目を明記する必要があります。

・攻撃者モデル

・想定される攻撃パス

・リスクレベル

・対応方針

・残存リスクの理由

単なる技術的検討メモではなく、説明責任を果たせる形でのリスク可視化が求められる点が、従来との大きな違いです。

STEP3で実施した脅威分析を踏まえ、アーキテクチャの設計を見直す必要があります。単に対策を追加するのではなく、設計思想そのものにセキュリティを組み込むことが求められます。

・データフローの暗号化

・権限分離

・セキュリティ境界(トラストゾーン)の設定

・平文データの削減

・API認証の強化

・ログの安全な保管

これらはアプリケーション層にとどまらず、ハードウェアやファームウェアレベルにも影響します。CRA対応は、部分的な修正ではなく、製品全体の構造を見直す取り組みなのです。

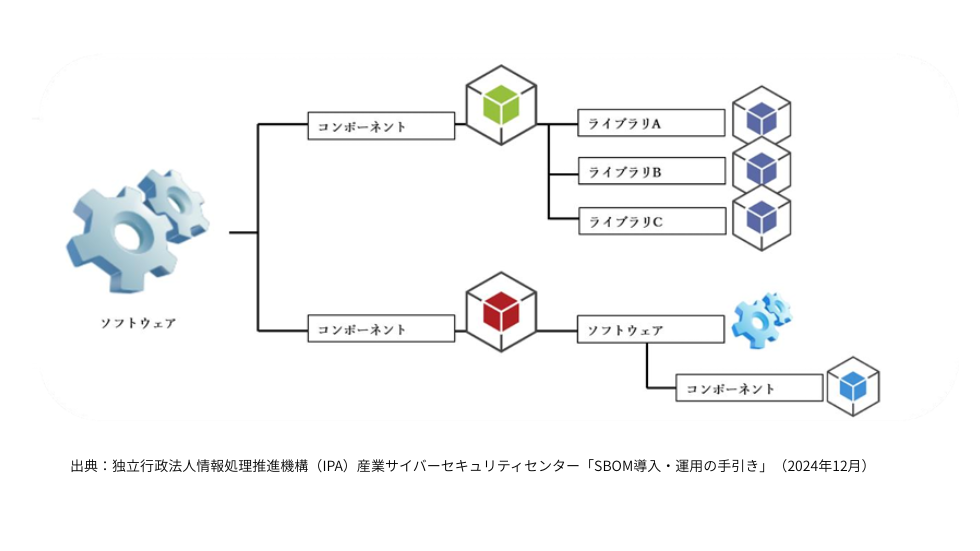

STEP5:SBOM(ソフトウェア部品表)の整備

SBOMは製品に含まれるすべてのコンポーネントを開示し、脆弱性を追跡するための“サプライチェーン台帳”です。OSS使用が増えた現代において、自社がどのライブラリや依存関係を含んでいるかを把握できない状態は、大きなリスクとなります。CRAではSBOMが義務化され、これを常時更新する体制が必要です。

STEP6:開発プロセス(DevOps)へのセキュリティ統合(DevSecOps)

近年では、製品そのものだけでなく、「開発工程そのものが攻撃対象になり得る」ことが明確になっています。

実際に発生している事例としては、次のようなものがあります。

・リポジトリへの侵入

・ビルドサーバの改ざん

・CI/CDパイプラインの認証情報流出

・コンテナイメージへのバックドア

これらは実際に世界中で発生しています。CRAでは、こうしたリスクを最小化するため、CI/CDパイプラインの保護が求められています。

STEP7:静的解析(SAST)・動的解析(DAST)・Fuzzingの導入

CRAでは、製品のセキュリティ確保に向けて、開発段階での専門的なセキュリティテストの実施を求めています。

具体的には、以下のテストを推奨しています。

・SAST(静的解析)

・DAST(動的解析)

・Fuzzing(異常入力テスト)

・ソースコードレビュー

・セキュアコーディング基準の遵守チェック

これは従来の単体・結合・システムテストとは目的が異なります。品質や仕様適合を確認するためのテストではなく、「攻撃者が狙うポイントを先回りして評価する」ことがポイントです。

具体的には、次のような攻撃シナリオを想定します。

・認証回避

・権限昇格

・バッファオーバーフロー

・Web/API侵害

・無線経由の侵入

・物理ポートからの攻撃

これらの検証結果は文書化が求められており、第三者が確認可能なレポートとして提示できる状態にしておく必要があります。

STEP9:テストエビデンスの整理

EUの適合性評価の際には、テストの実施だけでなく、その内容を裏付ける証跡の整備が求められます。

具体的には、次のようなドキュメントが必要となります。

・テスト計画

・テスト結果

・検出された脆弱性と対応

・再テスト結果

・残存リスクの正当化

重要なのは、「実施した」という事実ではなく、第三者が確認しても妥当性を判断できる状態に整理されていることです。この証跡整理の工程でつまずく企業は少なくありません。そのため、客観的な視点で整理できる第三者の関与が有効となります。

STEP10:アップデート提供体制の構築

CRAでは、製品の販売後もセキュリティ責任が継続することが明確に定められています。

具体的には、次のような対応が法的義務となります。

・脆弱性の迅速な特定と対応

・セキュリティパッチの提供

・更新情報の通知

・アップデートの安全性確保

つまりCRA対応とは、一度きりの認証取得ではなく、継続的に運用し続ける体制の構築を意味します。

STEP11:EU機関への報告書作成

これまでのSTEPでは、脅威分析の文書化、SBOMの整備、テストエビデンスの整理など、報告を前提とした記録の重要性を述べてきました。CRAでは、技術的な対応だけでなく、所定の機関への報告義務も課されています。

適合性を維持するためには、必要な情報を正確に文書化し、提出できる体制が不可欠です。

具体的には、以下の報告義務があります。

・脆弱性報告

・インシデント報告

・適合性評価報告書

・SBOM提出

・リスク評価書類

これらの文書は量も多く、記載内容にも専門的な正確性が求められます。

形式を満たすだけでなく、技術的妥当性を担保した文書作成が必要となる点が大きなハードルです。

CRA準拠のメリット(企業が得られる価値)

ここまで見てきた通り、CRA対応は決して小さな取り組みではありません。では、CRAに準拠するメリットをみてみましょう。

メリット①:EU市場で事業継続・拡大が可能

メリット②:セキュリティ品質が飛躍的に向上

「要件定義」「設計」「テスト」「運用」すべての工程でセキュリティが底上げされるため、長期的な品質の向上と信頼性の向上につながります。

メリット③:サプライチェーンでの信頼獲得

SBOM管理や脆弱性対応体制の整備により製品の透明性が高まり、欧州企業から「調達したいサプライヤー」として高評価を得られます。

メリット④:将来の規制(米国・アジア)にも対応しやすい

CRA準拠のプロセスは、世界中のセキュリティ法制の基礎になります。今CRAに対応することは将来の各国の規制への備えを同時にすすめることでもあります。

CRAのデメリット(企業が直面する困難)

つぎにCRAに準拠した製品を製造するにあたり、企業が直面するであろう4つの負担について具体的に解説します。

デメリット①:開発プロセスの根本的な見直し

デメリット②:セキュリティテストの技術的難易度が高い

ペネトレーションテスト、Fuzzing、OSS脆弱性管理など、専門人材が不足している領域ばかりです。

デメリット③:証跡・文書管理の膨大さ

EU提出書類は数百ページになるケースもあり、また翻訳も必須となることから、文書作成にかかる工数は数十人月に登る可能性もあります。

デメリット④:アップデート提供を継続するコスト

製品発売後も継続的な運用費が発生します。継続していくコストを製品価格に反映する必要性も考えられます。

確実にCRAに準拠した製品を造るために、専門家によるセキュリティ支援

◎ヴェスが提供できるCRA支援

・要件定義の見直し(抜け漏れチェック)

・設計書のCRAギャップ分析

・テスト項目の追加設計

・ペネトレーションテスト

・Fuzzing・静的解析・動的解析

・EU提出文書の作成支援

・テストエビデンス整理

・第三者評価レポートの提供

第三者に依頼することで、製造・設計の工数を最小化しつつ、最大の準拠効果を生むことが可能となります。

まとめ:CRA対応は“巨大な開発プロジェクト” お早めに専門家へ相談を!

自社だけで抱え込むのは現実的ではありません。

まずはお気軽に、第三者検証で20年以上の実績を持つヴェスにご相談ください。

- 株式会社ヴェス

-

- 本社

- 東京都渋谷区恵比寿 4-20-3

恵比寿ガーデンプレイスタワー8階 - TEL:03-6277-0440

- FAX:03-5794-3742